Работа с тетрадными листами в Microsoft Word является неотъемлемой частью создания документов с определенной структурой. Тетрадные листы удобны для оформления таблиц, списка заданий, записей и многих других задач. В этой статье мы рассмотрим пошаговую инструкцию по созданию тетрадного листа в программе Microsoft Word.

Сначала откройте приложение Microsoft Word на вашем компьютере. Затем создайте новый документ или откройте существующий, в котором вы хотите добавить тетрадный лист. Перейдите к месту в документе, где вы хотите вставить тетрадный лист.

Чтобы создать тетрадный лист, выберите вкладку «Вид» в верхнем меню программы. Затем щелкните на кнопке «Тетрадный лист». После этого вы увидите, что на вашем документе появилась сетка, разделенная на ячейки, напоминающие клетки тетрадного листа.

Шаги по созданию тетрадного листа

- Откройте программу Microsoft Word на вашем компьютере.

- Создайте новый документ, выбрав соответствующий пункт в меню «Файл».

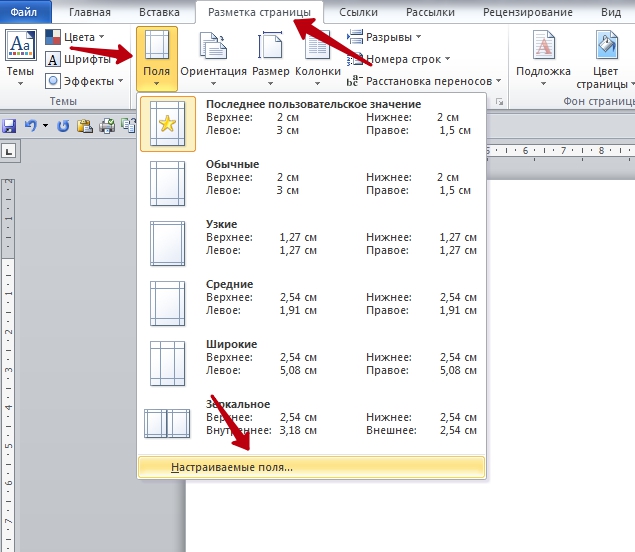

- Установите нужные параметры страницы, например, выберите ориентацию «Альбомная» и поля.

- Разделите документ на несколько горизонтальных секций, чтобы получился формат тетрадного листа.

- Добавьте заголовки для каждой секции, чтобы легче было ориентироваться.

- Заполните каждую секцию своим содержанием, например, заданиями или заметками.

- Отформатируйте текст по вашему усмотрению, учитывая удобство чтения.

- Проверьте результат и сохраните документ на компьютере.

Откройте программу Microsoft Word

Для создания тетрадного листа в Microsoft Word, первым шагом будет открытие программы.

Для этого найдите ярлык Microsoft Word на рабочем столе или в меню «Пуск» на вашем компьютере и щелкните по нему двойным кликом.

После этого программу будет запущена, и вы увидите рабочее окно Microsoft Word на экране.

Запуск приложения из меню «Пуск»

Для того чтобы запустить Microsoft Word, откройте меню «Пуск», которое находится в левом нижнем углу экрана.

После этого в появившемся меню найдите раздел «Microsoft Office» и щелкните по нему.

В раскрывшемся списке выберите «Microsoft Word», чтобы запустить приложение.

Выберите новый документ

Чтобы начать создание нового тетрадного листа в Microsoft Word, откройте программу и выберите в меню пункт «Файл». Далее нажмите на «Создать» или «Новый» в зависимости от версии программы. Вы увидите список шаблонов документов, среди которых можно выбрать «Пустой документ» или «Тетрадный лист». Выберите соответствующий шаблон и нажмите «Создать». Новый документ будет открыт и готов к редактированию.

Настройте макет и шрифт

После создания таблицы переходите к настройке макета и шрифта. Выделите текст, который нужно отформатировать. Для изменения шрифта, размера текста или цвета шрифта используйте панель инструментов на верхней панели.

Для настройки макета тетрадного листа в Microsoft Word перейдите во вкладку «Разметка страницы». Здесь вы сможете выбрать ориентацию страницы, размер листа, поля и другие параметры.

Выберите размер листа и ориентацию

Перед созданием тетрадного листа в Microsoft Word необходимо выбрать правильный размер листа и ориентацию страницы. Для этого выполните следующие действия:

- Откройте новый документ в Microsoft Word.

- Перейдите на вкладку «Макет страницы».

- В разделе «Размер» выберите нужный размер листа. Для тетрадного листа можно выбрать формат А4 или другой подходящий.

- После выбора размера листа перейдите к выбору ориентации страницы. Вы можете выбрать как альбомную, так и портретную ориентацию.

- После выбора размера и ориентации листа нажмите на кнопку «ОК», чтобы применить изменения.

Установите нужный размер и интервалы

Перед тем как начать создавать тетрадный лист, убедитесь, что у вас правильно установлены размер и интервалы страницы. Для этого перейдите в меню «Разметка» и выберите «Размеры страницы». Здесь укажите желаемый размер листа (например, А4) и межстрочный интервал. Рекомендуется выбрать стандартный интервал, например, 1,5 или 2. Также можно задать поля страницы, чтобы оставить место для отверстий при прокладке в тетрадь.