Маршрутизатор – это ключевое устройство в домашней сети, обеспечивающее передачу данных и подключение к интернету. Для абонентов Ростелеком необходимо правильно подключить и настроить маршрутизатор, чтобы гарантировать стабильное и безопасное соединение.

В данной статье мы предоставим подробное руководство по подключению и настройке маршрутизатора для абонентов Ростелеком. Следуя нашим инструкциям, вы сможете легко и быстро настроить сеть и начать пользоваться высокоскоростным интернетом без проблем.

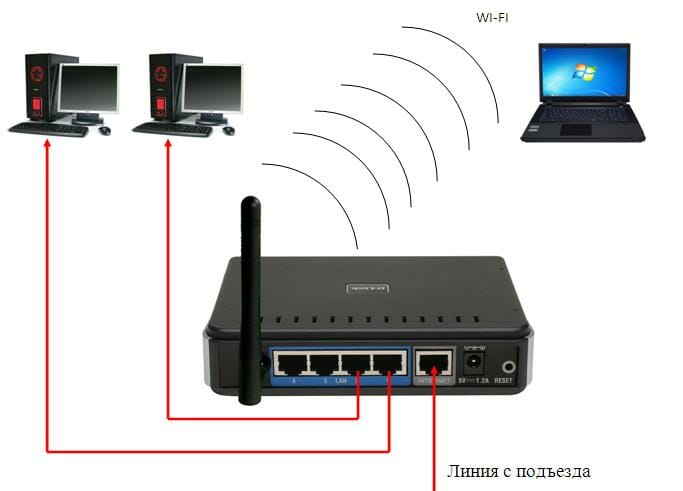

Подключение маршрутизатора

1. Подключите сетевой кабель провайдера к порту WAN на маршрутизаторе.

2. Подсоедините кабель питания к маршрутизатору и включите его в розетку.

3. Дождитесь, пока индикаторы на маршрутизаторе начнут мигать и произойдет установка соединения.

4. Подключите свой компьютер к одному из портов LAN на маршрутизаторе при помощи сетевого кабеля.

5. Откройте браузер и введите адрес маршрутизатора (обычно указан на дне устройства) для доступа к панели управления.

6. Логин и пароль по умолчанию обычно указаны на коробке маршрутизатора или в инструкции.

7. Пройдите процедуру настройки подключения к интернету, следуя инструкциям мастера настройки.

Подключаем кабель к Сетевому разъему

1. Возьмите сетевой кабель, который поставляется вместе с маршрутизатором.

2. Один конец кабеля подключите к порту WAN на задней панели маршрутизатора.

3. Другой конец кабеля подключите к сетевому разъему, предоставленному вашим провайдером интернет-услуг.

4. Убедитесь, что соединение кабеля надежно зафиксировано и нет никаких свободных зазоров.

Теперь вы успешно подключили свой маршрутизатор к сети провайдера и готовы к дальнейшей настройке.

Подключаем шнур Ethernet к порту WAN

1. Возьмите один из концов шнура Ethernet (обычно его поставляют в комплекте с маршрутизатором) и вставьте его в порт WAN (обычно отдельный порт от других портов Ethernet) на задней панели маршрутизатора.

2. Убедитесь, что шнур надежно установлен в порт, а затем введите другой конец шнура в сетевой порт вашего модема или источника интернет-подключения.

3. Обратите внимание на светодиоды на маршрутизаторе: они должны начать мигать или гореть по мере установления соединения. Иногда для установления соединения требуется несколько минут.

Подключение к источнику питания

Для начала подключите кабель питания вашего маршрутизатора к источнику электропитания используя прилагаемый адаптер.

| 1. | Проверьте, что источник питания работает и выключен. |

| 2. | Вставьте один конец кабеля питания в разъем на задней панели маршрутизатора. |

| 3. | Вставьте другой конец кабеля в розетку. |

| 4. | Убедитесь, что кабель надежно подключен и нет свободных контактов. |

| 5. | Включите источник питания и дождитесь, пока маршрутизатор запустится. |

Настройка маршрутизатора

После успешного подключения маршрутизатора к сети Ростелеком необходимо провести его настройку для правильной работы. Для этого выполните следующие шаги:

1. Войдите в панель управления маршрутизатора.

Для этого откройте браузер на компьютере, подключенном к маршрутизатору, и введите IP-адрес маршрутизатора в адресной строке (обычно 192.168.0.1 или 192.168.1.1). Введите логин и пароль (как правило, admin/admin).

2. Измените пароль администратора.

Выполните вход в настройки маршрутизатора и измените пароль администратора на более надежный. Это поможет защитить вашу сеть от несанкционированного доступа.

3. Настройте параметры подключения к интернету.

Укажите тип подключения, имя пользователя и пароль, предоставленные вашим провайдером (Ростелеком). Обычно это PPPoE-подключение.

4. Настройте Wi-Fi сеть.

Установите SSID (название сети), пароль для доступа к Wi-Fi. Рекомендуется использовать надежный пароль для защиты вашей сети.

5. Сохраните изменения и перезагрузите маршрутизатор.

После завершения настройки сохраните изменения и перезапустите маршрутизатор для их применения. Теперь ваш маршрутизатор готов к использованию.

Вход в панель управления маршрутизатора

Для того чтобы настроить маршрутизатор для Ростелеком, вам необходимо зайти в панель управления устройством. Для этого выполните следующие шаги:

- Откройте браузер на компьютере или устройстве, подключенном к маршрутизатору.

- Введите IP-адрес маршрутизатора в адресной строке браузера. Обычно это 192.168.1.1 или 192.168.0.1.

- Появится окно авторизации. Введите логин и пароль для доступа к панели управления. Обычно это admin/admin или admin/password, если вы не меняли настройки.

- После успешной авторизации вы попадете в панель управления маршрутизатором, где сможете настроить все необходимые параметры для подключения к интернету от Ростелеком.

Открываем браузер и вводим IP-адрес маршрутизатора

Для начала подключите компьютер к маршрутизатору с помощью кабеля Ethernet или беспроводного соединения. Откройте веб-браузер (например, Google Chrome, Mozilla Firefox или Internet Explorer).

В адресной строке браузера введите IP-адрес вашего маршрутизатора. Обычно адрес для доступа к настройкам маршрутизатора указан на задней панели устройства или в инструкции к нему. Например, это может быть 192.168.0.1 или 192.168.1.1.

Нажмите клавишу «Enter» на клавиатуре или кнопку «Перейти». Вы будете перенаправлены на страницу входа в настройки маршрутизатора.