Расшарить принтер в сети Windows 10 может быть полезно, если вам нужно распечатать документ с различных устройств или соседи просят разрешения печатать через ваш принтер. В этой статье мы расскажем вам, как легко и быстро расшарить принтер на вашем компьютере под управлением Windows 10.

Вы сможете настроить доступ к принтеру для других компьютеров в вашей домашней сети, управлять разрешениями печати и обеспечить удобство использования принтера всем участникам сети. Следуйте нашей пошаговой инструкции, чтобы расшарить принтер и начать печатать без лишних сложностей.

Как поделиться принтером в Windows 10

Расшаривание принтера в Windows 10 позволяет другим пользователям в сети печатать документы через ваш принтер. Для этого выполните следующие шаги:

- Откройте «Параметры» (можно нажать Win + I), затем перейдите в раздел «Устройства».

- Выберите «Принтеры и сканеры» и найдите нужный принтер в списке.

- Нажмите на принтере «Управление» и выберите «Расширенные настройки принтера».

- Во вкладке «Общий доступ» установите галочку «Разрешить другим пользователям в сети печатать через этот принтер».

- Нажмите «Применить» и «ОК» для сохранения изменений.

Теперь ваш принтер расшарен и другие пользователи в сети смогут его использовать для печати.

Шаг 1: Настройка принтера для совместного использования

Прежде чем расшарить принтер по сети в Windows 10, необходимо убедиться, что принтер подключен к компьютеру и корректно работает.

- Перейдите в «Параметры» (Настройки) в меню «Пуск» и выберите «Устройства».

- В разделе «Принтеры и сканеры» найдите свой принтер, выберите его и нажмите «Управление».

- Убедитесь, что опция «Делиться принтером» (Share this printer) активирована.

- Если принтер не найден в списке, нажмите «Добавить принтер или сканер» и выполните необходимые действия для его установки и подключения.

Установить драйвер принтера на компьютер

Прежде чем принтер сможет правильно работать на вашем компьютере, необходимо установить соответствующий драйвер. Для этого выполните следующие шаги:

- Перейдите на официальный сайт производителя принтера и найдите раздел поддержки или загрузок.

- Найдите модель вашего принтера и скачайте соответствующий драйвер для вашей операционной системы (Windows 10).

- Запустите установочный файл драйвера и следуйте инструкциям мастера установки.

- Выполните перезагрузку компьютера, чтобы изменения вступили в силу.

После установки драйвера принтер должен быть готов к использованию. После этого вы сможете приступить к настройке расшаривания принтера по сети в Windows 10.

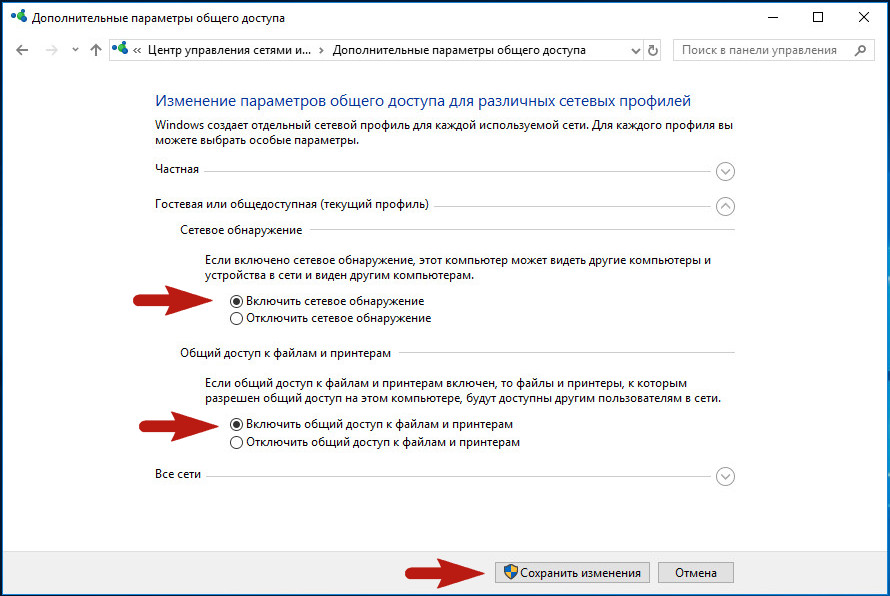

Включить общий доступ к принтеру

Для того чтобы другие пользователи на вашей сети могли печатать через ваш принтер, необходимо включить общий доступ к устройству. Для этого выполните следующие действия:

- Откройте «Параметры» Windows 10.

- Перейдите в раздел «Устройства».

- Выберите «Принтеры и сканеры».

- Найдите свой принтер в списке устройств.

- Нажмите на него правой кнопкой мыши и выберите «Свойства принтера».

- Во вкладке «Общий доступ» поставьте галочку напротив «Разрешить другим пользователям на сети печатать через этот принтер».

- Нажмите «Применить» и «ОК».

После этого ваш принтер будет доступен для печати всем пользователям вашей сети.

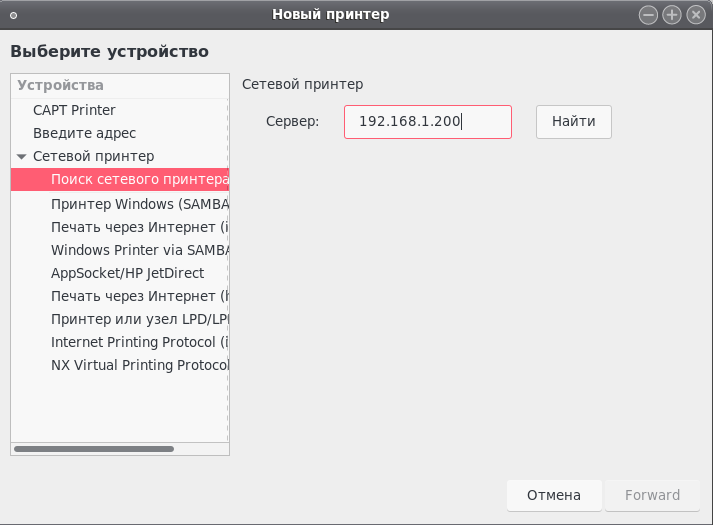

Шаг 2: Добавление принтера по сети на другом компьютере

1. На другом компьютере откройте Панель управления.

2. Выберите «Оборудование и звук» и затем «Устройства и принтеры».

3. В разделе «Принтеры» выберите «Добавить принтер».

4. В появившемся окне выберите «Принтер не находится в списке», затем «Выбрать принтер, который я хочу использовать».

5. Выберите опцию «Выбрать принтер по имени» и введите путь к общему принтеру, который был расшарен на другом компьютере.

6. Следуйте инструкциям на экране для завершения установки принтера по сети на другом компьютере.

Открыть «Параметры» Windows 10

Чтобы открыть «Параметры» в Windows 10, выполните следующие шаги:

- Нажмите на кнопку «Пуск» в левом нижнем углу экрана.

- Выберите значок «Настройки» (шестеренка) в меню «Пуск».

- Откроется окно «Параметры», где вы сможете настроить различные параметры операционной системы.

Теперь у вас открыты «Параметры» Windows 10, и вы готовы приступить к настройке сетевого принтера.

Найти и добавить принтер по сети

Для начала нужно найти принтер по сети на компьютере, который он подключен. Для этого следуйте инструкциям:

1. Нажмите Пуск и выберите Параметры (иконка шестеренки).

2. В разделе «Устройства» выберите «Принтеры и сканеры».

3. Нажмите кнопку «Добавить принтер или сканер».

Компьютер начнет поиск доступных принтеров по сети. После завершения поиска выберите нужный принтер и добавьте его к вашим устройствам.