Переполнение картриджа тонером может стать проблемой для работы принтера, поскольку большинство моделей имеют встроенный счетчик количества расходуемого тонера. После заправки картриджа это значение остается на прежнем уровне, что может вызвать проблемы в работе устройства. В данной статье мы рассмотрим инструкцию по сбросу счетчика тонера в принтере.

Перезагрузка принтера после заправки картриджа является важным этапом для восстановления полноценной работы устройства. Существует несколько способов сбросить счетчик тонера, в зависимости от модели принтера. Важно следовать инструкции и быть аккуратным при выполнении данной процедуры.

Необходимо учитывать, что команда сброса счетчика тонера может отличаться для различных моделей принтеров, поэтому рекомендуется заранее изучить инструкцию по перезагрузке для конкретной модели устройства.

Как сбросить счетчик тонера в принтере

Для сброса счетчика тонера в принтере после заправки картриджа, вам понадобится выполнить следующие шаги:

- Откройте крышку картриджа и извлеките его из принтера.

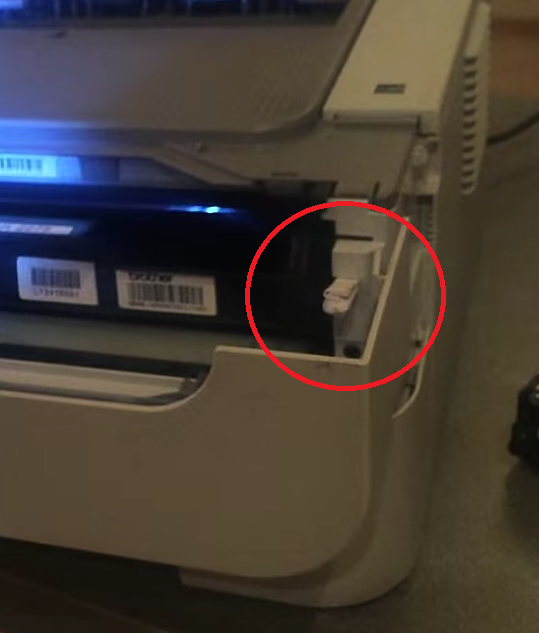

- Найдите контактные пластины на картридже и закоротите их, соприкасаясь проводником или куском металла.

- Удерживая контактные пластины в коротком замыкании, поместите картридж обратно в принтер и закройте крышку.

- Включите принтер и дождитесь, пока процедура сброса счетчика тонера завершится.

- После завершения процесса принтер будет готов к работе с новым заправленным картриджем без отображения сообщений о низком уровне тонера.

Инструкция по перезагрузке принтеров

После заправки картриджа принтер часто требует сбросить счетчик тонера. Для этого выполните следующие шаги:

Шаг 1: Выйдите из режима «Печать» на принтере. Выключите принтер и отсоедините питание.

Шаг 2: Откройте крышку принтера, извлеките картридж и проверьте его на наличие признаков износа. Убедитесь, что картридж правильно установлен и надежно зафиксирован.

Шаг 3: На плате картриджа найдите контакты чипа. Используя мягкую ткань или салфетку, аккуратно протрите контакты. Это поможет устранить статическое электричество и обеспечить надежное соединение.

Шаг 4: Переподключите принтер к питанию и включите его. Верните картридж на место и закройте крышку принтера.

Шаг 5: Настройте принтер по инструкции производителя. Сброс счетчика тонера может потребовать дополнительных действий, таких как последовательное нажатие кнопок на панели управления.

После выполнения этих действий счетчик тонера должен быть сброшен, и принтер готов к использованию с новым картриджем.

Приготовление к перезагрузке

Перед тем как приступить к сбросу счетчика тонера в принтере, убедитесь, что у вас есть следующие материалы и инструменты:

- Заправленный картридж с тонером

- Инструкция по перезагрузке для вашей модели принтера

- USB-кабель для подключения принтера к компьютеру

- Доступ к настройкам принтера

Также убедитесь, что вы понимаете процесс перезагрузки и готовы следовать шагам инструкции точно и внимательно.

Шаги по сбросу счетчика тонера

Шаг 1: Откройте крышку картриджа и извлеките его из принтера.

Шаг 2: Оберните картридж в салфетку и встряхните его несколько раз, чтобы равномерно распределить тонер внутри.

Шаг 3: Вставьте картридж обратно в принтер и закройте крышку.

Шаг 4: Удерживайте кнопку сброса счетчика тонера на принтере в течение 5-10 секунд.

Шаг 5: Перезагрузите принтер.

Шаг 6: После перезагрузки проверьте, что счетчик тонера сброшен, и принтер готов к работе.

Проверка успешной перезагрузки

После того, как вы выполнили все необходимые действия по сбросу счетчика тонера в принтере, проверьте результаты. Прежде всего, убедитесь, что принтер успешно распознал изменения и отобразил новый уровень тонера на дисплее. Также рекомендуется провести тестовую печать документа, чтобы убедиться, что принтер правильно работает после перезагрузки. Если все выполнено правильно, значит, вы успешно сбросили счетчик тонера в принтере.