Времена, когда наши устройства были целиком зависимы от подключения к Интернету, настали. Не можете загрузиться в Инстаграм, не можете отправить важное сообщение в WhatsApp, прослушать любимую музыку в Apple Music? Все это становится невозможным, когда iPhone или iPad не могут подключиться к Wi-Fi.

Сначала попытайтесь перезагрузить ваш роутер и устройство. Если технические проблемы все еще возникают, вот некоторые шаги, которые могут помочь вам разрешить эту проблему и продолжить пользоваться интернетом на ваших устройствах.

Проблемы подключения iPhone и iPad к Wi-Fi

Подключение iPhone или iPad к Wi-Fi может иногда вызывать проблемы, которые могут быть вызваны различными факторами. Одной из основных причин может быть неправильные настройки Wi-Fi сети, отключение роутера, сбой в работе устройства или программное обновление.

Если у вас возникли проблемы с подключением к Wi-Fi, рекомендуется сначала проверить настройки Wi-Fi на устройстве, убедиться, что пароль введен правильно, перезагрузить роутер и устройство.

Также стоит обратить внимание на наличие обновлений для iOS, так как возможно, что обновление ПО устройства может решить проблему подключения к Wi-Fi. Если проблема все еще не устранена, рекомендуется связаться с технической поддержкой Apple для получения дополнительной помощи.

Проверка Wi-Fi сети

Прежде чем начать диагностику проблем с подключением вашего iPhone или iPad к Wi-Fi, важно проверить саму сеть.

1. Перезагрузите маршрутизатор и модем: Иногда простое перезапуск устройств может помочь устранить проблемы с сетью. Выключите маршрутизатор и модем на пару минут, а затем снова включите их.

2. Проверьте скорость интернета: Возможно, проблема в самой сети связи. Проверьте скорость интернета на других устройствах, чтобы убедиться, что она нормальная.

3. Проверьте пароль Wi-Fi: Убедитесь, что вы правильно вводите пароль для подключения к сети. Попробуйте ввести его еще раз, удостоверившись в правильности символов.

4. Переместите устройство ближе к маршрутизатору: Иногда слабый сигнал Wi-Fi может быть причиной проблем с подключением. Попробуйте переместить iPhone или iPad ближе к маршрутизатору.

После проведения этих шагов, попробуйте подключиться к Wi-Fi снова.

Проверка стабильности сигнала

Для того чтобы убедиться, что проблема не в качестве сигнала Wi-Fi, проверьте стабильность подключения на других устройствах. Если другие устройства успешно подключаются к сети и работают без проблем, то проблема, скорее всего, лежит в вашем iPhone или iPad.

В случае, если и на других устройствах наблюдаются проблемы с подключением, возможно, дело в самой сети Wi-Fi. Попробуйте перезагрузить маршрутизатор или сменить канал Wi-Fi для улучшения стабильности сигнала.

- Проверьте, что сигнал Wi-Fi достаточно сильный для вашего устройства. Иногда нестабильное подключение может вызвать слабый сигнал.

- Переместите устройство ближе к маршрутизатору, чтобы убедиться, что проблема не связана с дальностью от устройства до точки доступа.

- Выключите и включите Wi-Fi на устройстве, чтобы попытаться переподключиться к сети.

Проверка правильности пароля

Если ваш iPhone или iPad не подключаются к Wi-Fi, убедитесь, что вы правильно вводите пароль для сети. Ошибки в пароле могут привести к неудачной попытке подключения. Повторите ввод пароля, убедитесь, что вы не допускаете опечаток.

Если вы не уверены в правильности пароля, попробуйте запросить новый пароль у владельца сети. Убедитесь, что пароль от Wi-Fi сети введен без лишних пробелов или специальных символов, если они не требуются.

Решение проблемы с подключением

1. Перезагрузите устройство и маршрутизатор. Иногда простая перезагрузка может помочь устранить временные сбои в работе сети. Попробуйте перезагрузить как iPhone/iPad, так и Wi-Fi маршрутизатор.

2. Проверьте настройки Wi-Fi. Убедитесь, что Wi-Fi на устройстве включен, и что вы подключены к правильной сети. Иногда достаточно забыться и попытаться подключить iPhone или iPad к неверной сети.

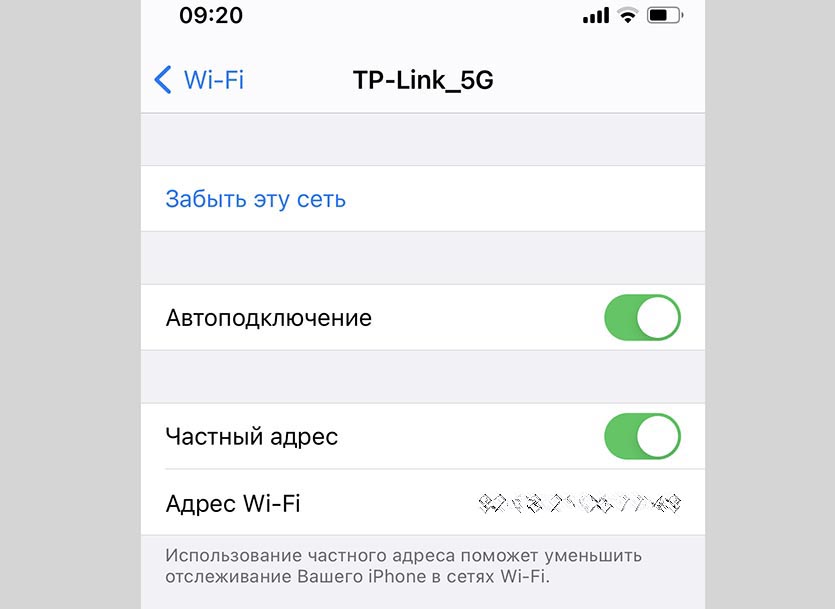

3. Забудьте сеть и подключитесь заново. Если у вас возникают проблемы с подключением к сети, попробуйте удалить сеть Wi-Fi из настроек устройства и затем добавить ее снова.

4. Проверьте обновления ПО. Убедитесь, что операционная система на вашем iPhone/iPad обновлена до последней версии. Иногда проблемы с Wi-Fi могут быть связаны с устаревшим программным обеспечением.

5. Перейдите в режим самолета и обратно. Иногда переключение в режим самолета и обратно может помочь восстановить подключение к Wi-Fi.

6. Обратитесь к провайдеру. Если ни один из вышеперечисленных методов не помог, возможно, проблема с подключением к Wi-Fi связана с вашим провайдером интернета. Обратитесь к нему за дополнительной поддержкой.

Перезагрузка устройства

Если ваш iPhone или iPad не подключается к Wi-Fi, попробуйте перезагрузить устройство. Для этого удерживайте кнопку питания (на верхней или боковой панели устройства) до появления ползунка «Выключить». Передвиньте ползунок, чтобы выключить устройство. После того как устройство выключится, повторно нажмите кнопку питания, чтобы включить его снова.

Перезагрузка устройства может помочь в случае временных сбоев в работе Wi-Fi. После перезагрузки попробуйте подключиться к сети Wi-Fi снова и проверьте, работает ли интернет на вашем устройстве.

Сброс сетевых настроек

Если проблемы с подключением к Wi-Fi на iPhone или iPad не устраняются после перезагрузки устройства и обновления ПО, попробуйте сбросить сетевые настройки. Это может помочь в случае, когда возникли проблемы с соединением Wi-Fi из-за конфликтов с настройками сети.

Для сброса сетевых настроек на iPhone или iPad выполните следующие шаги:

| 1. | Откройте «Настройки» на устройстве. |

| 2. | Перейдите в раздел «Общие». |

| 3. | Прокрутите вниз и выберите пункт «Сброс». |

| 4. | Нажмите на «Сброс сетевых настроек». |

| 5. | Введите пароль устройства, если потребуется. |

| 6. | Подтвердите действие, нажав «Сбросить настройки сети». |

После выполнения этих действий устройство сбросит все сетевые настройки, включая пароли Wi-Fi, VPN, APN и пр. После перезагрузки попробуйте подключиться к Wi-Fi сети снова и проверьте, помог ли этот шаг решить проблему с подключением.